中国电信安全公司水滴实验室追踪发现,2023年11月28日至12月8日,境外高级勒索团伙Mallox疑似利用某OA管理系统、某审批管理系统、某资源管理系统的漏洞攻击中国境内二十余个企业、部门。攻击团伙在对系统植入后门后尝试内网横移窃取数据,当前已有多个攻击对象被数据加密勒索。

所谓“内网横移” 是指网络攻击分子在获取内网某台机器的控制权之后,以被攻陷主机为跳板,通过一些方法访问内网域内的其他机器,再依次循环往复,直到获得整个内部网络控制权限。

中国电信集团有限公司SOC威胁狩猎专家、中国电信安全公司水滴实验室研究员彭传粤向第一财经记者介绍,在对Mallox勒索团伙进行研究后发现,该团伙会筛选高价值的潜在“金主”企业,然后突破企业互联网入口,进入企业内网络。该团伙往往会先窃取数据,再进行数据加密勒索赎金,否则在非法平台售卖数据,实现二次勒索。

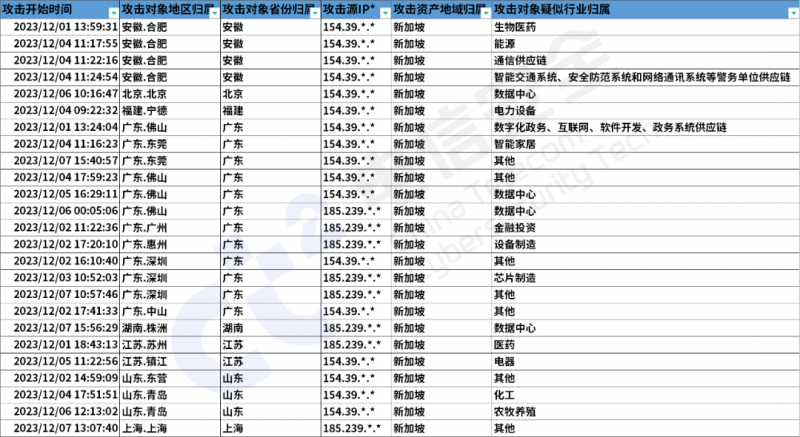

据水滴实验室统计,在11月28日至12月8日的攻击中,Mallox勒索团伙攻击者已经成功向25家中国企业、部门的网络植入后门且优先向数据中心和高新科技进行内网横移攻击。记者发现,上述受害企业主要覆盖能源、高新科技、数据中心、金融和生物制药等易产生高价值数据的领域,地域分布上以坐落于广东、安徽、江苏、山东的企业为主,受害的广东企业最多。

“Mallox勒索团伙是以数据窃取、勒索赎金为目的,东部沿海省份经济比较发达,而广东省又是科技和数字经济发展的‘桥头堡’之一,自然也就成了勒索团伙重点关注的省份。” 彭传粤分析。

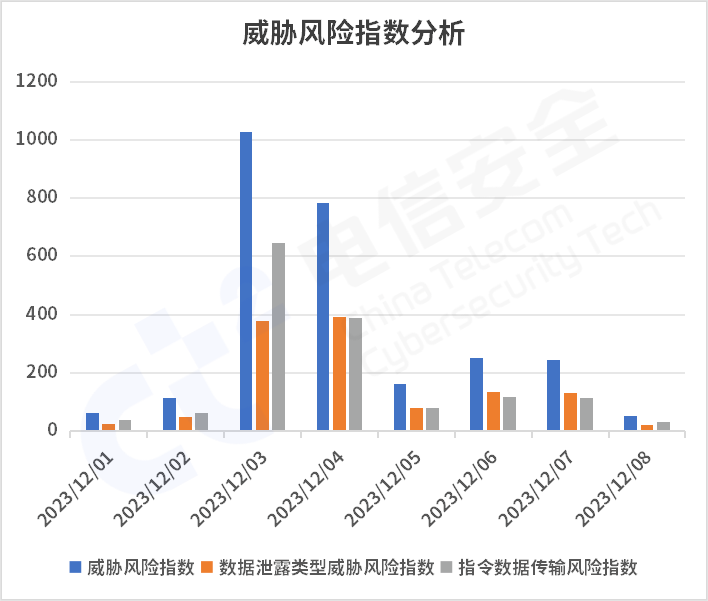

水滴实验室的研究还发现,在本轮Mallox团伙的攻击行动中,攻击的威胁性在12月3日达到顶峰。攻击时间主要集中在每天的9时—18时,而执行数据加密操作则是集中在凌晨(这导致运维人员通常难以立即发现异常和及时响应),分析人员指出攻击团伙对数据加密的时间与国内工作日的休息时间吻合。

“企业中招后会有几个方面影响,首先,企业核心机密、商业或研发数据失窃并被在境外出售,这将为企业造成难以预估的损失。其次,企业的办公运营和生产环境可能会受到不可逆的破坏,这对企业的正常经营造成极大影响。有些受攻击的企业甚至会回到手写办公的时代,最后,这种攻击通常容易造成社会舆情效应。” 彭传粤告诉记者。

记者了解到,Mallox(又名TargetCompany、FARGO和Tohnichi)原本是一种针对Windows系统的勒索软件,不过目前大众倾向于用该软件的名字来命名使用其发起攻击的不法分子团伙。该团伙自2021年6月出现以来就一直很活跃,并以利用不安全的MS-SQL服务器作为攻击手段来攻击受害者的网络而闻名。此前,有迹象表明该组织正在扩大其业务,并在黑客论坛上招募成员。

彭传粤向记者介绍表示,因为Mallox勒索木马由于使用的加密方式存在一定的缺陷,所以目前能恢复90%的加密数据。但是Mallox正真的“杀伤力”在于会将重要数据窃取并回传到境外售卖。“这造成的经济损失难以估量,严重者可能足以使企业面临绝境。”

针对近期Mallox勒索团伙的活跃,彭传粤建议企业以较高频次主动排查网络威胁并及时升级系统版本,强化生产和办公网络隔离,加强重要数据和服务器备份,收敛不必要的互联网暴露面等常态化安全运营措施。

“若自身安全运营能力有短板可以选择托管式服务。另外,企业也需要加强威胁情报应用和高价值情报的前置狩猎追踪,实现前置预警效果。” 彭传粤指出。(本文图表均来自于企业)

编辑/田野